Những người dùng sở hữu CPU AMD Ryzen kiến trúc Zen 1 đến Zen 4 vừa đón nhận thông tin đáng chú ý: các bộ xử lý này có thể bị “jailbreak” nhờ một lỗ hổng bảo mật mới. Phát hiện này mở ra khả năng tùy chỉnh microcode của CPU, cho phép người dùng thay đổi cách thức hoạt động của chip. Đây là một vấn đề an ninh quan trọng cần được lưu ý, đặc biệt với những hệ thống đang sử dụng các thế hệ CPU này, đòi hỏi sự cảnh giác cao độ từ cộng đồng công nghệ Việt Nam.

EntrySign: Lỗ hổng khai thác microcode trên CPU AMD Zen

Theo báo cáo từ nhóm nghiên cứu bảo mật của Google và được Toms Hardware đăng tải, một lỗ hổng mới có tên EntrySign có thể được sử dụng để đẩy các bản cập nhật microcode tùy chỉnh vào các CPU AMD từ Zen 1 đến Zen 4. Mặc dù lỗ hổng này đã được khắc phục thông qua bản vá BIOS phát hành vào ngày 17 tháng 12 năm 2024, việc khai thác nó chỉ yêu cầu quyền quản trị cục bộ trên máy tính sử dụng CPU bị ảnh hưởng. Điều đáng mừng là các dòng CPU AMD Ryzen 9000 series mới nhất (sử dụng kiến trúc Zen 5) không bị ảnh hưởng bởi lỗ hổng này.

EntrySign cho phép ghi microcode mới vào các CPU AMD đời cũ, từ đó thay đổi cách chúng vận hành và loại bỏ các biện pháp bảo vệ tích hợp. Ban đầu, lỗ hổng được tiết lộ là ảnh hưởng đến CPU máy chủ AMD EPYC, nơi nó có thể bị lạm dụng để làm mất các lớp bảo vệ dựa trên SEV (Secure Encrypted Virtualization) của người dùng. SEV là công nghệ mã hóa ảo hóa an toàn được sử dụng trong các máy ảo (VMs), và việc bị khai thác có thể cho phép kẻ tấn công truy cập thông tin được bảo mật.

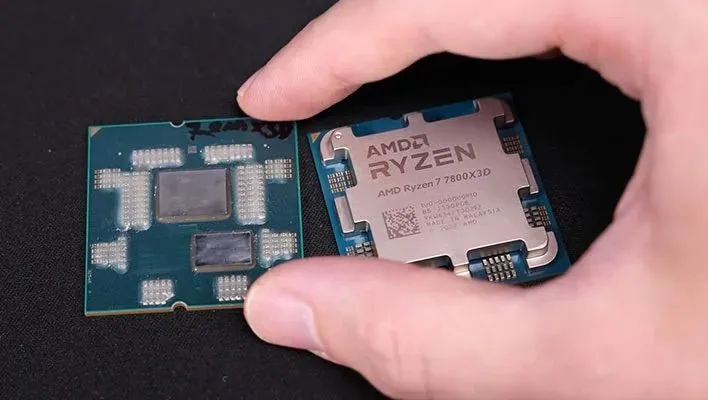

CPU AMD Ryzen 7 7800X3D, đại diện cho các chip Zen bị ảnh hưởng bởi lỗ hổng EntrySign

CPU AMD Ryzen 7 7800X3D, đại diện cho các chip Zen bị ảnh hưởng bởi lỗ hổng EntrySign

Báo cáo ban đầu về CPU máy chủ EPYC chỉ đề cập cụ thể đến Zen 1 đến Zen 4, nhưng thông tin chi tiết về việc nó ảnh hưởng đến các sản phẩm khác của AMD không rõ ràng. Giờ đây, đã xác nhận rằng lỗ hổng này ảnh hưởng đến tất cả CPU AMD dựa trên kiến trúc Zen, ngoại trừ những chip sử dụng Zen 5. Một nhà nghiên cứu bảo mật của Google đã tuyên bố bạn có thể “jailbreak CPU AMD của mình” thông qua lỗ hổng này.

Mặc dù đây là một lỗ hổng nghiêm trọng, nhưng may mắn là những thay đổi microcode này không được duy trì sau khi hệ thống tắt nguồn. Điều này có nghĩa là bạn không cần phải quá lo lắng khi mua một CPU Ryzen cũ. Việc khai thác lỗ hổng này cũng tương đối khó khăn từ góc độ của kẻ tấn công, chủ yếu vì nó yêu cầu quyền truy cập Ring 0, cấp độ đặc quyền cao nhất trên máy chủ. Trên thực tế, lỗ hổng này thậm chí có thể mang lại một số lợi ích hạn chế cho các nhà nghiên cứu, cho phép họ triển khai các tính năng mới trên CPU AMD, bao gồm các tính năng bảo mật bổ sung. Tuy nhiên, việc dựa vào chúng trong một hệ thống quan trọng là không nên.

Lời khuyên cho người dùng: Luôn cập nhật BIOS

Đối với những người đang sử dụng các CPU AMD thuộc thế hệ Zen 1 đến Zen 4, cách tốt nhất để đảm bảo an toàn cho hệ thống là luôn cập nhật bản vá bảo mật mới nhất. Tránh dựa vào các phiên bản BIOS cũ hơn để sử dụng microcode tùy chỉnh, vì điều này có thể tiềm ẩn rủi ro bảo mật nghiêm trọng. Việc giữ cho BIOS/UEFI của bạn được cập nhật thường xuyên là biện pháp phòng ngừa hiệu quả nhất chống lại các lỗ hổng như EntrySign, bảo vệ dữ liệu và thông tin cá nhân của bạn khỏi các mối đe dọa tiềm ẩn.

Kết luận:

Lỗ hổng EntrySign cho phép tùy chỉnh microcode trên CPU AMD Zen 1-Zen 4 là một phát hiện đáng chú ý trong lĩnh vực bảo mật phần cứng. Mặc dù đã có bản vá và việc khai thác đòi hỏi quyền truy cập cao, người dùng vẫn cần cảnh giác. Hãy luôn ưu tiên cập nhật BIOS/UEFI lên phiên bản mới nhất để vá lỗ hổng này, bảo vệ hệ thống của bạn khỏi những rủi ro không mong muốn. Tìm hiểu thêm các thủ thuật và tin tức công nghệ mới nhất tại congnghetonghop.com để luôn cập nhật kiến thức nhé!