Khi Microsoft phát hành Windows 11 cách đây vài năm, cộng đồng PC đã xôn xao về yêu cầu tích hợp TPM (Trusted Platform Module) trên hệ điều hành mới này. Có lẽ nhiều người mới lần đầu nghe đến TPM vào thời điểm đó, nhưng giờ đây, khái niệm này đã trở nên quen thuộc hơn trong thế giới máy tính. Mặc dù ý tưởng về TPM đã phổ biến, nhưng những lý do thực tế cho sự hữu ích của nó thì không phải ai cũng nắm rõ. Với việc Windows 10 dần đi vào dĩ vãng và yêu cầu TPM trên Windows 11 không thay đổi, đây là lúc chúng ta cần nhìn lại tại sao TPM lại quan trọng và những ứng dụng thực tiễn của nó trong vài năm qua.

3. Mã hóa ổ đĩa gần như bất khả xâm phạm với TPM

BitLocker: Nền tảng để hiểu về TPM

Hãy bắt đầu với BitLocker, bởi vì đây không chỉ là tính năng đầu tiên bạn thường nghe đến khi nói về TPM và Windows 11, mà còn là minh chứng rõ ràng nhất cho lý do tại sao TPM lại hữu ích. BitLocker có khả năng mã hóa toàn bộ ổ cứng của bạn. Trên các thiết bị có TPM và hỗ trợ Modern Standby, quá trình này thậm chí còn diễn ra tự động. Khi bạn tắt máy, ổ đĩa sẽ được mã hóa; và khi bật lên, dữ liệu sẽ được truy cập liền mạch trong suốt quá trình sử dụng. Vậy điều gì sẽ xảy ra nếu ai đó có được ổ cứng của bạn?

Giả sử bạn tặng một chiếc laptop mà chưa xóa dữ liệu đúng cách, hoặc không may thiết bị của bạn bị mất cắp. Thậm chí, một ổ đĩa cũ bị bỏ quên trong thùng đồ cũ cũng có thể là nguy cơ. TPM chính là yếu tố giúp quá trình mã hóa diễn ra một cách liền mạch cho bạn khi sử dụng PC, đồng thời khóa dữ liệu của bạn sau một lớp mã hóa khi không dùng đến. Điều này là nhờ TPM hoạt động tách biệt với các thành phần khác trong PC và nó lưu trữ các khóa mật mã. Khi bạn nhập một “bí mật” nào đó, chẳng hạn như mật khẩu đăng nhập, thông tin này sẽ được gửi đến TPM, và TPM chỉ gửi lại phản hồi thành công hoặc thất bại. Điều quan trọng là TPM không bao giờ gửi chính khóa bí mật đó trở lại.

Đây chính là sự khác biệt cốt lõi khiến TPM an toàn hơn các phương pháp lưu trữ khóa mật mã khác. Bạn có thể lưu trữ khóa theo nhiều cách khác, như trong một tệp tin hay trên đám mây, và một số dữ liệu mã hóa cũng được lưu trữ theo cách này. Ví dụ, trình quản lý mật khẩu của Google Chrome lưu trữ mật khẩu của bạn trong một tệp tin cục bộ trên PC, cùng với tệp tin cần thiết để giải mã các mật khẩu đó. Với TPM, sự phụ thuộc vào quá trình giải mã được gắn chặt với chính nền tảng phần cứng. Nếu bạn tháo ổ cứng và gắn vào một PC khác, bạn sẽ không thể khởi động Windows trừ khi đặt lại mã hóa BitLocker.

Tuy nhiên, câu hỏi rõ ràng đặt ra là: tại sao lại cần mức độ bảo mật này? Mặc dù sử dụng TPM an toàn hơn, nhưng thực tế là hầu hết người dùng cuối không cần đến mức độ bảo mật cao như vậy. Các doanh nghiệp có thể cần, nhưng đa số cá nhân thì không. Dù sao đi nữa, bạn có thể giải mã mọi mật khẩu được lưu trữ trong Chrome chỉ với quyền truy cập vào PC, năm phút và một chút kiến thức, nhưng Chrome vẫn là trình duyệt phổ biến nhất thế giới. Điều quan trọng về TPM không phải chỉ riêng BitLocker, mà là khả năng lưu trữ các khóa mật mã theo cách mà chúng không bao giờ phải tương tác trực tiếp với hệ thống chính của PC. Chúng không bao giờ phải được sao chép vào bộ nhớ và chắc chắn không bao giờ được lưu trữ trong một tệp tin.

2. Đăng nhập sinh trắc học liền mạch với Windows Hello

Hỗ trợ cả máy tính để bàn

TPM hữu ích vì nó có thể lưu trữ một khóa mật mã hoàn toàn tách biệt khỏi phần còn lại của PC. Giờ đây, chúng ta chỉ cần tìm một số khóa hữu ích để lưu giữ ở đó. Một điều bạn có thể làm là có một khóa bí mật được gắn với dấu vân tay hoặc khuôn mặt của bạn để việc đăng nhập vào PC trở nên cực kỳ dễ dàng. Tôi đang nói đến Windows Hello, tính năng cho phép bạn làm điều đó, ngay cả trên máy tính để bàn (nếu có các thiết bị ngoại vi phù hợp). Windows Hello cũng được sử dụng cho mã PIN trên thiết bị của bạn, điều này quan trọng hơn bạn nghĩ.

Ngay cả khi bạn không quan tâm đến sự tiện lợi của việc đăng nhập sinh trắc học, việc bảo vệ mã PIN bằng Windows Hello và TPM vẫn cải thiện bảo mật của bạn. Như đã đề cập, TPM chỉ nhận và gửi phản hồi. Nó không bao giờ gửi bất kỳ dữ liệu thực nào trở lại, chỉ là thành công hay thất bại. Nếu có đủ số lần thử sai trong một khoảng thời gian, TPM cũng có thể trả về lỗi, ngăn chặn các cuộc tấn công vét cạn (brute-force).

Các cuộc tấn công “từ điển” (dictionary attacks) có thể làm quá tải hệ thống của bạn với quá nhiều lần thử, hy vọng tìm được mật khẩu đúng. TPM sẽ khóa các lần thử trong tương lai trong một khoảng thời gian. Bạn có thể đạt được điều này bằng các cách khác, tất nhiên, với một số cách đơn giản như một chương trình kiểm tra số lần thử trong một khoảng thời gian và sau đó vô hiệu hóa tùy chọn đăng nhập. Điều quan trọng về TPM là, một lần nữa, nó tách biệt khỏi hệ thống. Khóa của bạn không được sao chép vào bộ nhớ, và các lần khóa không thể bị phá vỡ bởi các cách giải quyết trong hệ điều hành.

1. Giao diện nền tảng cho các khóa mật mã

Nền tảng cho Passkeys và tương lai bảo mật

Để xử lý tất cả các giao tiếp này với TPM, Windows cần một khuôn khổ mật mã, và nó có chính xác điều đó. Cryptographic API: Next Generation, hay CNG, là một API mà Microsoft sử dụng để quản lý giao tiếp giữa Windows và TPM. Nó hữu ích cho các tính năng như BitLocker và Windows Hello, nhưng gần đây hơn, nó cũng đã được tận dụng cho passkeys. Năm ngoái, Microsoft đã giới thiệu passkeys cho Windows 11, cho phép bạn xác thực các ứng dụng bằng Windows Hello thay vì nhập mật khẩu.

Ngoài Windows Hello, Microsoft cho biết họ đã và đang hợp tác với các dịch vụ như 1Password và Bitwarden, cho phép các ứng dụng này khai thác TPM để tăng cường bảo mật. Bất kể điều gì có thể truy cập TPM, nó cung cấp một nơi lưu trữ an toàn cho các khóa mật mã của bạn, tách biệt khỏi PC, và Microsoft có một API cho phép các ứng dụng khai thác TPM. Các tính năng như passkeys không chỉ giúp việc đăng nhập vào các ứng dụng và dịch vụ dễ dàng hơn mà còn an toàn hơn.

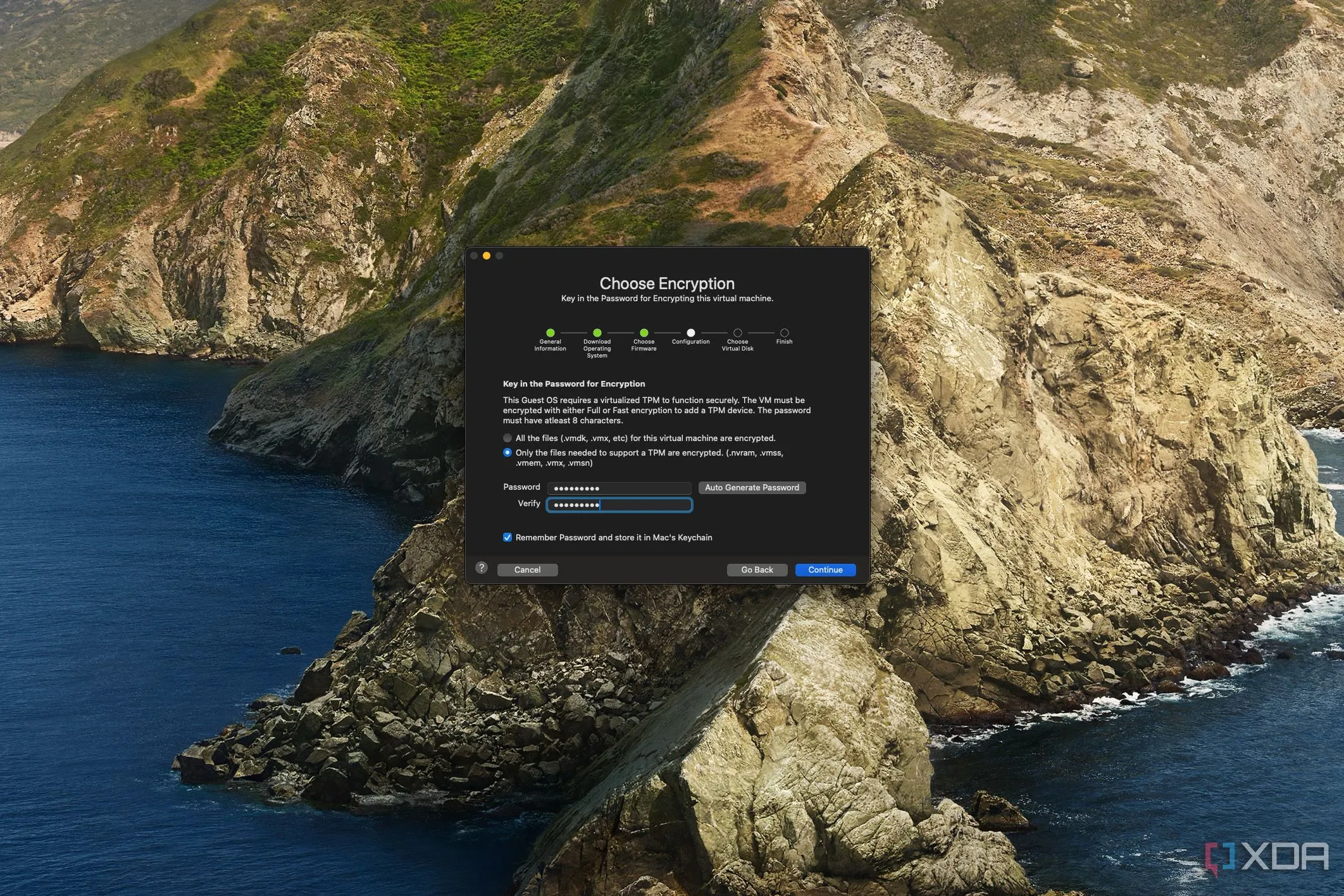

Giao diện cài đặt VMware Fusion hiển thị trang tùy chọn bật mã hóa TPM cho máy ảo, minh họa cách TPM hoạt động với các khóa mật mã trong môi trường ảo hóa

Giao diện cài đặt VMware Fusion hiển thị trang tùy chọn bật mã hóa TPM cho máy ảo, minh họa cách TPM hoạt động với các khóa mật mã trong môi trường ảo hóa

Bảo mật đa lớp

Trong bất kỳ lĩnh vực nào của an ninh mạng, luôn có các lớp bảo mật. Đến một mức độ nhất định, rủi ro của một cuộc tấn công cá nhân không đáng với sự phức tạp của việc tăng cường bảo mật. Đến một mức độ nhất định, các biện pháp phòng ngừa trở nên lãng phí.

Tuy nhiên, TPM trong PC của bạn là thứ không chỉ cải thiện bảo mật mà còn giúp PC của bạn dễ sử dụng hơn theo nhiều cách. Mặc dù đây là một sự thay đổi khó khăn khi Microsoft lần đầu giới thiệu Windows 11, nhưng nhiều điều đã thay đổi trong vài năm qua. Giờ đây, bạn nên có một TPM trong PC của mình, dù là thông qua phần cứng hay firmware. Và nếu bạn không có, Windows 11 có lẽ không phải là hệ điều hành tốt nhất để sử dụng nữa.

TPM không chỉ là một yêu cầu kỹ thuật cho Windows 11 mà còn là một thành phần cốt lõi nâng cao đáng kể khả năng bảo mật của PC hiện đại. Từ việc bảo vệ dữ liệu nhạy cảm trên ổ cứng bằng BitLocker, đến việc cung cấp trải nghiệm đăng nhập sinh trắc học tiện lợi và an toàn với Windows Hello, hay mở đường cho tương lai không mật khẩu với Passkeys, TPM đóng vai trò như một pháo đài vững chắc cho các khóa mật mã. Việc hiểu rõ về vai trò và lợi ích của TPM sẽ giúp người dùng đưa ra lựa chọn sáng suốt hơn về thiết bị và cách bảo vệ thông tin cá nhân trong kỷ nguyên số.

Bạn nghĩ sao về vai trò của TPM trong bảo mật máy tính ngày nay? Hãy chia sẻ ý kiến của bạn bên dưới!